Home Search

IT Security - search results

If you're not happy with the results, please do another search

Đừng để hệ thống bị tấn công bởi 4 vấn đề...

Bài viết được sự cho phép của tác giả Võ Doãn Thành

1. Cuộc trò truyện với ông anh

Nói về security thì có vô vàng...

Authentication trong Spring Security

Bài viết được sự cho phép của tác giả Nguyễn Hữu Khanh

Trong bài viết Tổng quan về quy trình xử lý request trong Spring Security,...

Firebase security – 3 điểm không thể bỏ qua

Bài viết được sự cho phép của tác giả Kiên Nguyễn

1. Firebase security là gì?

Firebase Security là phần đứng giữa data và user trong ứng...

Web Security – Dữ liệu người dùng được an toàn (Phần...

Bài viết được sự cho phép của tác giả Lê Nhật Thanh

Có một câu nói cực kì nổi tiếng trong thế giới hacker. “Không...

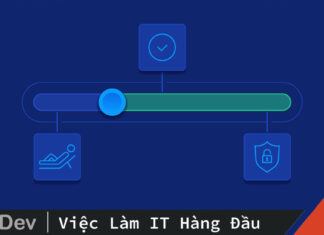

Security key là gì? Xác thực 2 yếu tố “xịn xò”...

Bài viết được sự cho phép của blogchiasekienthuc.com

Chắc hẳn nhiều bạn ở đây đã biết về xác thực 2 yếu tố (2FA, xác thực...

Bảo mật ứng dụng Java web bởi Spring Security

Bài viết được sự cho phép của smartjob.vn

Chúng mình xin chia sẻ với bạn kỹ thuật bảo mật tiên tiến, mạnh mẽ dành cho...

Sứ mệnh và thách thức cho các “anh hùng” công nghệ...

Chính thức thành lập từ tháng 4 năm 2019, Viettel Cyber Security (Trung tâm An ninh mạng Viettel) đã không ngừng thể hiện sức...

HttpOnly Flag và Secure Flag là gì?

Bài viết được sự cho phép của tác giả Kiên Nguyễn

Trước tiên, nếu bạn nào chưa có cái nhìn qua về cookies thì có...

Multiple login page với Spring Security

Bài viết được sự cho phép của tác giả Nguyễn Hữu Khanh

Trong các dự án thực tế, các bạn sẽ gặp những trường hợp...

Security Considerations khi Designing Web Applications

Bài viết được sự cho phép của tác giả Kiên Nguyễn

Nhắc tới thiết kế hệ thống (System Design), ngoài thiết kế hệ thống tốt,...

Hiện thực OAuth Resource Server sử dụng Spring Security OAuth2 Resource...

Bài viết được sự cho phép của tác giả Nguyễn Hữu Khanh

Resource Server trong OAuth2 được sử dụng để protect việc truy cập đến các...

Fix Lỗi FTP Client Windows Server “Current Security Settings Do Not...

Bài viết được sự cho phép của BQT Kinh nghiệm lập trình

Trong bài trước mình đã giới thiệu tới các bạn cách cài đặt FTP...

Sử dụng Spring Security trong Spring Boot

Bài viết được sự cho phép của tác giả Nguyễn Hữu Khanh

Mình đã giới thiệu với các bạn cách cài đặt và cấu hình...

Custom login page sử dụng Bootstrap và Thymeleaf trong Spring Security

Bài viết được sự cho phép của tác giả Nguyễn Hữu Khanh

Thông thường, chúng ta sẽ không sử dụng trang login mặc định của...

Ngăn chặn tấn công XSS bằng Content Security Policy (CSP)

Bài viết được sự cho phép bởi tác giả Sơn Dương

CSP là gì

Content Security Policy (CSP) là một lớp bảo mật bổ sung giúp...

Top 7 câu hỏi phỏng vấn Security Engineer thường gặp

Vấn đề bảo mật luôn là một thách thức lớn cho các công ty, tổ chức hiện nay; vì thế các công ty IT...

Custom authentication filter đăng nhập không cần password trong Spring Security

Bài viết được sự cho phép của tác giả Nguyễn Hữu Khanh

Như mình đã nói trong bài viết về Tổng quan về quy trình xử...

Đại học RMIT ra mắt chương trình Thạc sĩ Trí tuệ...

Hai chương trình Thạc sĩ Trí tuệ Nhân tạo (AI) và Thạc sĩ An toàn Thông tin (Cyber Security) sẽ được đại học RMIT...

Cài đặt ConfigServer Security and Firewall (CSF) và Webmin trên CentOS...

Bài viết được sự cho phép của tác giả Lê Chí Dũng

Sau loạt server của mình bị bọn bullshit tàn phá tơi tả dùng...

Offline Mode và Giải Pháp Cho Doanh Nghiệp

Trong bối cảnh công nghệ số hiện nay, ứng dụng di động đã trở thành công cụ không thể thiếu trong các hoạt động...