Bài viết được sự cho phép của tác giả Sơn Dương

Trong thế giới công nghệ số ngày nay, API (Application Programming Interface) là cầu nối quan trọng giữa các ứng dụng, cho phép chúng tương tác và trao đổi dữ liệu một cách dễ dàng. Tuy nhiên, cùng với sự phát triển nhanh chóng của API, bảo mật cũng trở thành một vấn đề không thể xem nhẹ. Bảo mật API không chỉ là một khía cạnh quan trọng mà còn là yếu tố sống còn để bảo vệ dữ liệu và thông tin nhạy cảm.

Tại sao bảo mật API lại quan trọng?

Các API thường là mục tiêu chính của những kẻ tấn công. Nếu một API không được bảo mật đúng cách, thông tin cá nhân của người dùng, dữ liệu tài chính, hoặc thông tin nhạy cảm của doanh nghiệp có thể bị rò rỉ hoặc bị xâm nhập.

Ví dụ, một ứng dụng trò chuyện như Zalo có thể sử dụng API để cho phép người dùng gửi và nhận tin nhắn. Nếu API của ứng dụng này không được bảo mật, kẻ xấu có thể truy cập vào tin nhắn của người dùng hoặc thậm chí gửi tin nhắn giả mạo từ tài khoản của họ. Chính vì vậy, việc nắm vững các nguyên tắc và kỹ thuật bảo mật API là vô cùng cần thiết.

Các nguyên tắc cơ bản của bảo mật API

Xác thực (Authentication)

Xác thực là quá trình xác định danh tính của người dùng hoặc ứng dụng đang gửi yêu cầu đến API. Có nhiều phương pháp xác thực, nhưng các phương pháp phổ biến bao gồm:

- Token-Based Authentication: Sử dụng mã thông báo (token) để xác thực. Người dùng đăng nhập và nhận một mã token, mã này sẽ được sử dụng trong các yêu cầu tiếp theo.

- OAuth 2.0: Đây là một trong những phương thức xác thực phổ biến nhất cho các API. Nó cho phép người dùng cấp quyền cho ứng dụng mà không cần chia sẻ thông tin đăng nhập.

const express = require('express'); const jwt = require('jsonwebtoken'); const app = express(); const PORT = process.env.PORT || 3000; // Xác thực người dùng app.post('/login', (req, res) => { const user = { id: 1 }; // Đây chỉ là ví dụ const token = jwt.sign({ user }, 'secret_key'); // Mã hóa token res.json({ token }); }); app.listen(PORT, () => { console.log(`Server is running on port ${PORT}`); });

Giải thích mã: Đoạn mã trên sử dụng jsonwebtoken để tạo mã thông báo cho người dùng sau khi xác thực thành công. Mã thông báo này sẽ được sử dụng để xác thực các yêu cầu tiếp theo đến API.

Phân quyền (Authorization)

Sau khi xác thực, bước tiếp theo là phân quyền cho người dùng. Phân quyền đảm bảo rằng người dùng chỉ có thể truy cập vào những tài nguyên mà họ được phép.

- Role-Based Access Control (RBAC): Người dùng được phân quyền dựa trên vai trò của họ trong hệ thống.

// Middleware để kiểm tra quyền truy cập function authorize(roles = []) { return (req, res, next) => { if (!req.user || !roles.includes(req.user.role)) { return res.sendStatus(403); // Forbidden } next(); }; }

- Giải thích mã: Đoạn mã trên tạo một middleware để kiểm tra xem người dùng có vai trò phù hợp để truy cập vào tài nguyên hay không.

Mã hóa (Encryption)

Mã hóa là phương pháp bảo vệ dữ liệu trong quá trình truyền tải. Sử dụng HTTPS là một cách đơn giản và hiệu quả để mã hóa dữ liệu.

- SSL/TLS: Sử dụng SSL/TLS để bảo mật các kết nối HTTP, đảm bảo rằng dữ liệu được truyền tải an toàn.

const https = require('https'); const fs = require('fs'); const options = { key: fs.readFileSync('server.key'), cert: fs.readFileSync('server.cert') }; https.createServer(options, app).listen(PORT, () => { console.log(`HTTPS Server running on port ${PORT}`); });

- Giải thích mã: Đoạn mã trên tạo một server HTTPS bằng cách sử dụng khóa và chứng chỉ SSL. Điều này giúp bảo vệ dữ liệu được truyền tải giữa máy khách và máy chủ.

Giới hạn tốc độ (Rate Limiting)

Giới hạn tốc độ giúp ngăn chặn các cuộc tấn công từ chối dịch vụ (DDoS) bằng cách giới hạn số lượng yêu cầu mà một người dùng có thể thực hiện trong một khoảng thời gian nhất định.

const rateLimit = require('express-rate-limit'); const limiter = rateLimit({ windowMs: 15 * 60 * 1000, // 15 phút max: 100 // Giới hạn mỗi IP 100 yêu cầu }); app.use(limiter);

- Giải thích mã: Đoạn mã trên sử dụng

express-rate-limitđể giới hạn số lượng yêu cầu từ mỗi IP trong khoảng thời gian 15 phút.

Ghi lại và giám sát (Logging and Monitoring)

Việc ghi lại và giám sát các hoạt động trên API giúp phát hiện sớm các hành vi bất thường hoặc tấn công.

- Sử dụng công cụ như ELK Stack: Elasticsearch, Logstash, và Kibana giúp thu thập và phân tích log từ API.

app.use((req, res, next) => { console.log(`${req.method} ${req.url}`); next(); });

Giải thích mã: Đoạn mã trên ghi lại các yêu cầu đến API vào console, giúp theo dõi các hoạt động của người dùng.

Các kỹ thuật bảo mật API nâng cao

- Xác thực đa yếu tố (MFA): Xác thực đa yếu tố là phương pháp bổ sung thêm một lớp bảo mật, yêu cầu người dùng xác thực thông qua nhiều yếu tố khác nhau (ví dụ: mật khẩu và mã gửi qua SMS).

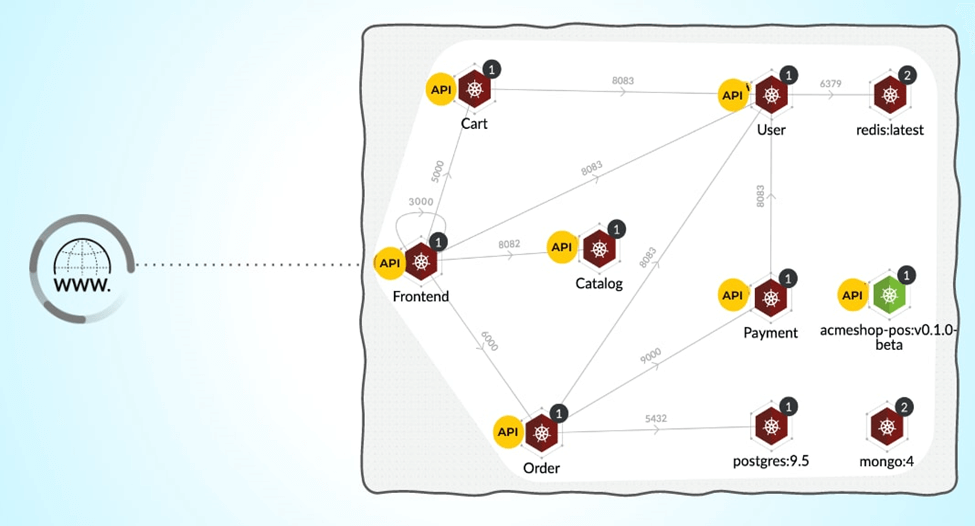

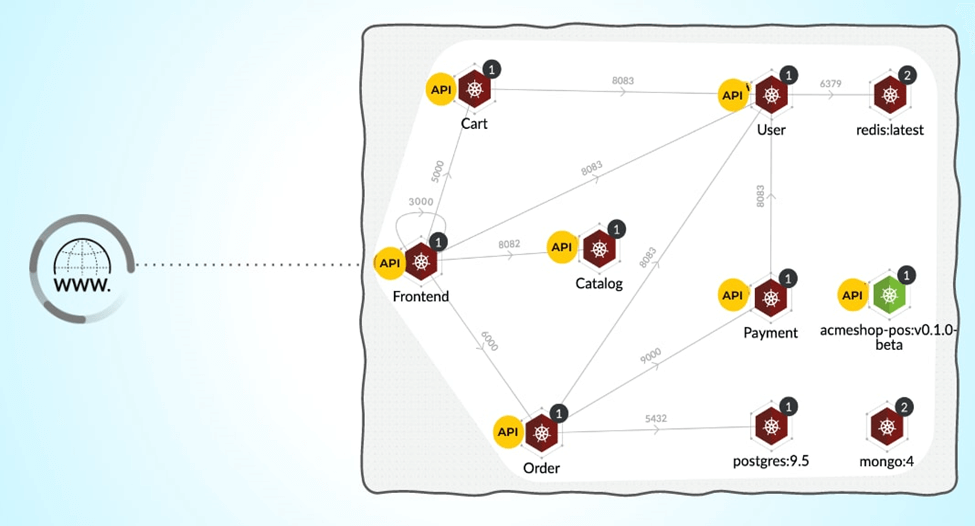

- Sử dụng API Gateway: API Gateway là một giải pháp giúp quản lý, bảo mật và giám sát API. Nó cung cấp các tính năng như xác thực, phân quyền, giới hạn tốc độ và ghi log.

- Kiểm tra bảo mật định kỳ: Để đảm bảo rằng API luôn được bảo mật, hãy thực hiện kiểm tra bảo mật định kỳ, sử dụng các công cụ như OWASP ZAP hoặc Burp Suite.

Kết luận

Bảo mật API là một yếu tố quan trọng không thể thiếu trong việc phát triển ứng dụng hiện đại. Bằng cách nắm vững các nguyên tắc và kỹ thuật bảo mật API, bạn không chỉ bảo vệ thông tin của người dùng mà còn xây dựng được lòng tin từ họ. Hãy thử nghiệm với các đoạn mã và ứng dụng mà chúng tôi đã trình bày trong bài viết này để hiểu rõ hơn về bảo mật API.

Chúng tôi khuyến khích bạn tham khảo thêm tài nguyên từ OWASP API Security Top 10 để cập nhật những kiến thức mới nhất về bảo mật API. Hãy nhớ rằng, bảo mật là trách nhiệm của tất cả chúng ta!

Bài viết gốc được đăng tải tại vntalking.com

Xem thêm:

- Tìm hiểu về Authentication vs Authorization – Cơ chế hoạt động

- Top 5 API thú vị dành cho các New Developers

- Top 20 API trong AI và Machine Learning bạn nên biết

Xem thêm các việc làm Developer hấp dẫn tại TopDev