Bài viết được sự cho phép của tác giả Tống Xuân Hoài

Vấn đề

Đôi khi chúng ta phân vân trong việc có nên xuất cổng (port) của cơ sở dữ liệu hay bất kì một dịch vụ nào đó ra ngoài mạng Internet để tiện cho việc kết nối và quản lý từ xa? Việc để lộ cổng ra ngoài như vậy không khác gì cho kẻ trộm nhìn thấy cửa nhà và ổ khóa, việc cần làm của chúng là tìm một “người thợ khóa” giỏi để có thể mở được cánh cửa đó trong thời gian sớm hay muộn mà thôi.

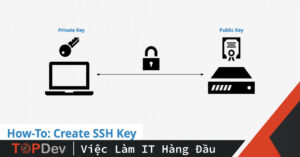

Chúng ta đều biết việc chỉ sử dụng username và password thôi là chưa đủ cho một hệ thống bảo mật. Vì chúng có nhiều cách để bị trộm mất mà người dùng không hề hay biết. Hiện nay các hệ thống hỗ trợ đăng nhập đã bổ sung thêm tính năng xác minh hai lớp, đăng nhập bằng mật khẩu dùng một lần, OTP… hay thậm chí là đăng nhập bằng khóa bí mật được tạo ra bởi những thuật toán phức tạp để bảo vệ người dùng tốt hơn.

SSH là một giao thức để đăng nhập và quản trị thiết bị từ xa, truyền tệp qua các mạng không đáng tin cậy. Có thể nói SSH là giao thức được sử dụng phổ biến nhất để đăng nhập và điều khiển một máy tính khác trên mạng Internet. SSH trở nên mạnh mẽ bởi ngoài việc sử dụng username & password thì nó còn hỗ trợ cả việc sử dụng SSH key khiến cho việc bẻ khóa là vô cùng khó.

Khi có trong tay một phiên SSH thì chúng ta có quyền thao tác với máy chủ bằng quyền hạn của người dùng đã được thiết lập trong hệ thống. Bao gồm cả việc ánh xạ một cổng TCP/IP bất kì của máy chủ về máy tính cá nhân. Tính năng này được gọi là SSH Tunneling, trong bài viết ngày hôm nay chúng ta sẽ tìm hiểu về SSH Tunneling.

SSH Tunneling là gì?

Từ tunnel trong tiếng anh dịch ra Tiếng Việt có nghĩa là là “đường hầm”. Đúng như tên của nó thì SSH Tunneling là đào một “đường hầm” thông qua ssh.

Sử dụng SSH Tunneling chúng ta có thể chuyển tiếp bất kì cổng TCP/IP nào từ máy chủ về máy khách và bảo mật đường truyền đó.

Ví dụ bạn có một máy chủ A ở địa chỉ IP x.x.x.x có cài MySQL Server sử dụng cổng 3306. A đã cấu hình không public cổng 3306 ra ngoài. Điều đó có nghĩa là không ai khác ngoài A mới có thể kết nối được vào máy chủ MySQL đó.

Tuy nhiên nếu sử dụng SSH Tunneling để đào “hầm” chuyển tiếp cổng 3306 của A về một cổng nào đó của máy B là hoàn toàn khả thi. Tức là chúng ta có thể gián tiếp kết nối vào A thông qua B.

Để làm được điều đó, tất nhiên chúng ta phải có phiên (session) SSH vào A mới có thể thiết lập được Tunneling.

Lợi ích của việc sử dụng Tunnel SSH

SSH Tunnel có những lợi ích nhất định cho những nhóm người dùng khác nhau.

Đối với người dùng cá nhân, SSH Tunneling có thể là một giải pháp kết nối với các ứng dụng trên máy chủ từ xa một cách nhanh chóng và dễ dàng nhất mà vẫn đảm bảo được tính an toàn trên các mạng không đáng tin cậy. Không cần phải mở cổng ra ngoài Internet, không cần phải thiết lập một mạng riêng ảo…

Đối với môi trường doanh nghiệp thì SSH Tunneling được sử dụng rộng rãi trong các hệ thống máy tính thông qua những phần mềm được tạo ra dựa trên nó. Nhưng chung quy lại mục đích của nó vẫn là kết nối những ứng dụng lại với nhau trong một hệ thống máy tính.

Xem thêm các việc làm Linux lương cao trên TopDev

Hạn chế

Tuy lợi ích mạng lại là rất lớn nhưng SSH Tunnel cũng đi kèm với những rủi ro.

Các kết nối SSH được mã hóa rất mạnh, điều này vô tình làm cho việc quan sát dữ liệu ở bên trong “đường hầm” hầu như trở nên vô hình với các công cụ giám sát mạng. Và nếu kẻ tấn công lợi dung điều này để ăn cắp dữ liệu thì rất nguy hiểm.

Sử dụng SSH tunneling có thể dễ dàng thiết lập một port-forwarding chuyển tiếp cổng bị chặn từ firewall về một máy khác. Hầu hết firewall cung cấp ít hoặc không có cơ chế ngăn chặn điều này.

Do thiết lập SSH tunnel đơn giản chỉ bằng một lệnh duy nhất nên nhiều phầm mềm độc hại lén cài mã vào để thực thi trên máy chủ với mục đích xấu.

Các cuộc tấn công bằng SSH Tunnel cũng nhằm mục đích ẩn danh. Những kẻ tấn công bằng cách nào đó vào được các máy chủ của nạn nhân sẽ mở một Tunneling và điều khiển chúng từ xa. Các máy chủ này sẽ được dùng vào mục đích tạo ra các cuộc tấn công trên quy mô lớn ví dụ như DDOS… Thực tế đã có ghi nhận vụ việc này khi hàng triệu thiết bị IoT bị tấn công và lợi dụng theo phương pháp này.

Khắc phục những hạn chế

Để ngăn chặn những rủi ro mà SSH Tunneling gây ra đòi hỏi người vận hành có khả năng giám sát, kiểm soát và kiểm tra các kết nối SSH được mã hóa. Cấu hình phù hợp và tăng cường bảo mật hệ điều hành của các thiết bị IoT.

Cách thiết lập Tunnel SSH

Chuyển tiếp cổng cục bộ (Local Forwarding)

Giả sử bạn muốn chuyển tiếp cổng 3306 của A có địa chỉ IP x.x.x.x về cổng 3307 của B có địa chỉ IP z.z.z.z:

$ ssh -L 3307:z.z.z.z:3306 user@x.x.x.x

Với user@x.x.x.x là lệnh đăng nhập vào server thông qua SSH.

Lúc này mọi kết nối đến z.z.z.z:3307 sẽ tương đương x.x.x.x:3306.

Tương tự nếu muốn chuyển cổng 3306 của A về máy tính cá nhân:

$ ssh -L 3307:127.0.0.1:3306 user@x.x.x.x

Mặc định các lệnh tạo Tunneling sẽ giữ lại phiên và bạn sẽ thấy terminal giữ một kết nối đến server. Để chạy Tunneling trong nền (background) thì thêm tùy chọn -N -f:

$ ssh -L 3307:z.z.z.z:3306 -N -f user@x.x.x.x

Chuyển tiếp từ xa (Remote Forwarding)

Giả sử bạn muốn chuyển tiếp cổng 80 của A có địa chỉ IP x.x.x.x về cổng 8080 trên máy cá nhân:

$ ssh -R 80:localhost:8080 user@x.x.x.x

Với user@x.x.x.x là thông tin đăng nhập vào server thông qua SSH.

Mặc định server sẽ tắt Remote Forwarding, nếu muốn sử dụng tính năng này chúng ta cần phải chuyển cấu hình GatewayPorts no thành GatewayPorts yes trong cấu hình sshdconfig của ssh thông thường ở /etc/ssh/sshdconfig.

Hoặc thiết lập GatewayPorts clientspecified để chỉ định một địa chỉ IP mới có quyền forwarding.

$ ssh -R z.z.z.z:80:localhost:8080 user@x.x.x.x

Điều này chỉ cho phép IP z.z.z.z chuyển tiếp cổng 80 của A về cổng 8080 của local.

Tổng kết

SSH Tunneling hay chuyển tiếp cổng (port-forwarding) là một giải pháp chuyển tiếp cổng của một máy về một máy khác thông qua “đường hầm” được đào bởi SSH đảm bảo độ tin cậy cao.

SSH Tunneling mang lại nhiều lợi ích và cũng kèm theo những rủi ro. Để ngăn chặn điều đó đòi khỏi khả năng giám sát hệ thống của người vận hành.

Thiết lập SSH Tunneling rất đơn giản chỉ bằng một câu lệnh duy nhất.

Bài viết gốc được đăng tải tại 2coffee.dev

Bài viết liên quan

Một số mẹo cho việc phát triển ứng dụng hệ thống nhúng

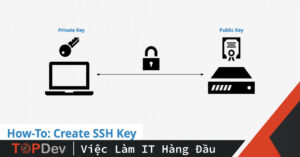

Hướng dẫn cài đặt SSH KEY cho server Linux

Triển khai mã hiệu quả hơn với compose & pipe function trong Javascript

Đừng bỏ lỡ tin tuyển dụng IT mới nhất trên TopDev